Questa guida passo passo le mostra come impostare keycloak come identity provider per Entra ID Single Sign-on (SSO).

Indice dei contenuti

Single Sign-On (SSO) rende l'accesso a più applicazioni più facile e più sicuro. L'SSO consente agli utenti di autenticarsi una sola volta e di accedere a tutto senza dover effettuare nuovamente l'accesso.

Questa guida spiega come configurare l'abilitazione del SSO con Microsoft Azure Active Directory (Entra ID).

Il nostro obiettivo è aiutarla a configurare l'autenticazione in modo che funzioni senza problemi con Entra ID, assicurando che gli utenti possano accedere senza problemi e in modo sicuro. Faremo in modo che le cose siano chiare e lineari.

Cosa le serve

Prima di iniziare, si assicuri di avere:

- Un inquilino Entra ID con accesso amministrativo

- Conoscenza di base dei pannelli di amministrazione di Entra ID

- Accesso a un browser per i test

Perché utilizzare Entra ID?

Entra ID (rinominato Microsoft Azure AD) è ampiamente utilizzato per la gestione degli utenti aziendali. La combinazione con la nostra autenticazione consente alla sua applicazione di utilizzare il database sicuro degli utenti di Entra ID, sfruttando al contempo il nostro componente di autenticazione (Keycloak) per l'SSO e la gestione dei ruoli.

Questa configurazione è particolarmente utile per le aziende che desiderano un'esperienza di login unificata su più piattaforme.

Passo 1: capire il flusso SSO

Ecco come funziona il processo SSO in termini semplici:

- Un utente cerca di accedere all'applicazione Tridens Monetization o Tridens EV Charge.

- L'applicazione li reindirizza a Keycloak.

- Keycloak verifica se l'utente ha effettuato il login. In caso contrario, lo invia alla pagina di login di Entra ID.

- L'utente inserisce le proprie credenziali Entra ID (come e-mail e password).

- Entra ID verifica l'utente e invia i dettagli dell'autenticazione a Keycloak.

- Keycloak rilascia un token all'applicazione, consentendo all'utente di accedervi senza dover effettuare nuovamente il login.

- I ruoli utente dei gruppi Entra ID possono essere utilizzati per controllare ciò che l'utente può fare nell'applicazione.

Questo flusso garantisce un accesso sicuro e senza problemi, mantenendo i dati dell'utente gestiti in Entra ID.

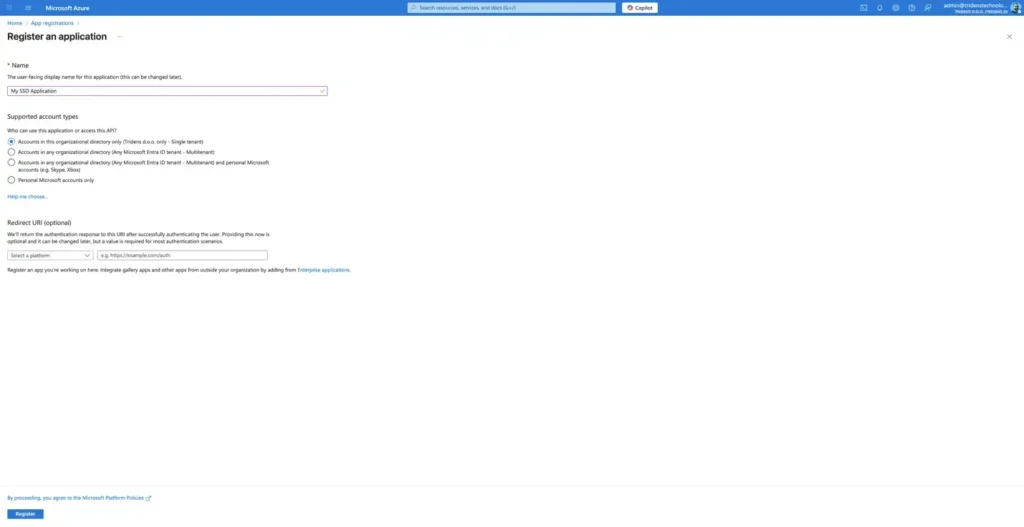

Passo 2: Configurazione dell'app Azure

- Creare una nuova applicazione Azure. Crei la registrazione di una nuova app da portal.azure.com selezionando il supporto per Organizzazioni multiple quando le viene richiesto. Può trovare la registrazione dell'app nella ricerca.

- Clicchi su Nuova registrazione.

- Compilare i dettagli dell'App

Una volta creata l'applicazione, Azure le mostrerà il ID applicazione (client). Copi questo valore: le servirà in seguito.

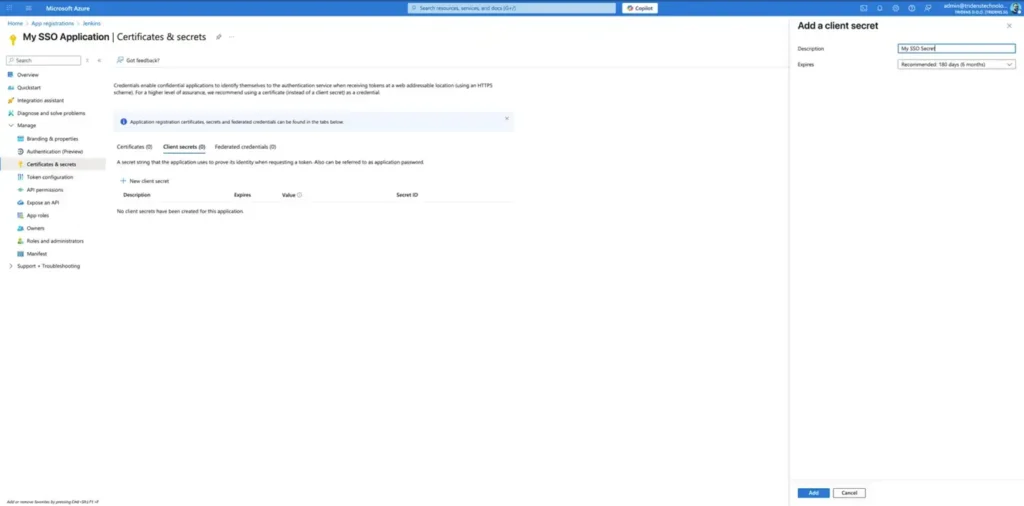

- Successivamente, vada a Certificati e segreti e creare un segreto del nuovo cliente. Salvi il valore generato in modo sicuro; sarà utilizzato anche in Keycloak.

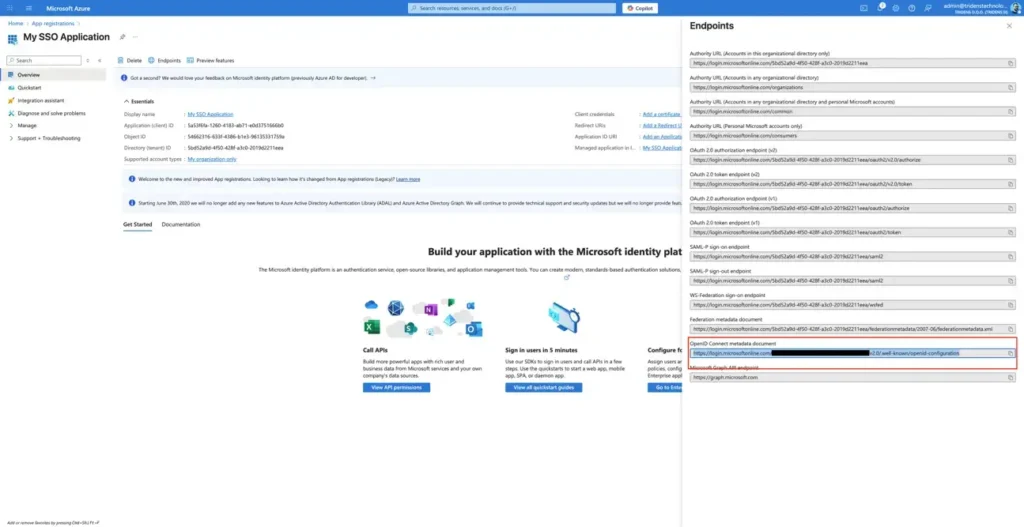

- Torni alla pagina dei dettagli dell'applicazione e clicchi su Punti finali. Copia il URL del documento di metadati OpenID Connect. Questo sarà importante per la configurazione di Keycloak in seguito.

Passo 3: Aggiungere il fornitore di identità (IdP)

- Aggiunga l'IdP nell'Tridens Monetization accedendo al portale Business > Sicurezza > Identity provider.

- Compilare il con l'endpoint Discovery, l'ID cliente (questo è l'ID dell'applicazione (cliente) in Azure) e Segreto del cliente (questo è Valore da Azure) utilizzando i valori ottenuti nelle fasi precedenti.

- Aggiunga l'URI del documento di metadati OpenID Connect nel campo Discovery endpoint.

Passo 4: Testare l'impostazione SSO di Keycloak e Entra ID

Per assicurarsi che l'autenticazione funzioni correttamente tramite l'integrazione Entra ID Single Sign-On (SSO), segua questi passaggi per testare il processo di login. Questo confermerà che gli utenti possono accedere senza problemi utilizzando le loro credenziali Entra ID.

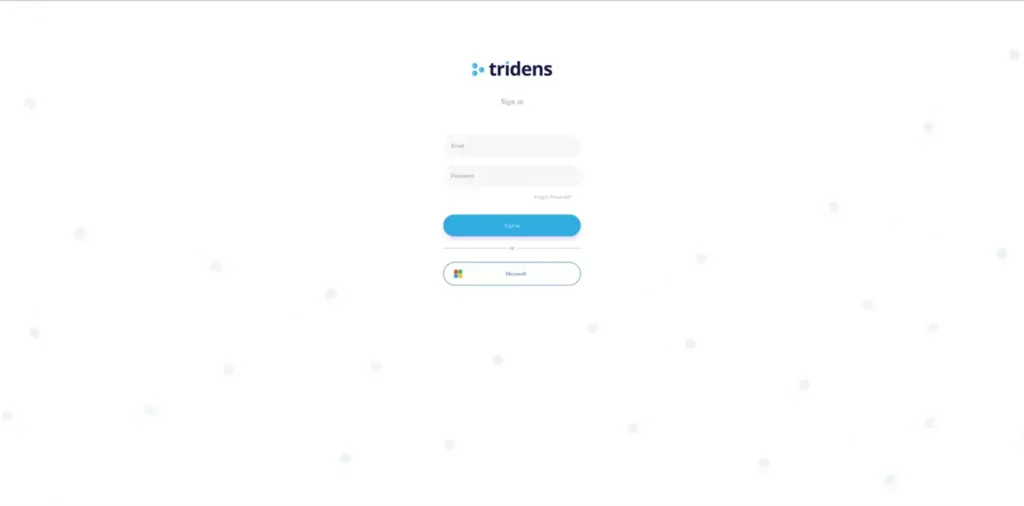

- Apra il suo browser e acceda al portale Tridens Monetization (effettui il logout se ha già effettuato l'accesso).

Dovrebbe vedere una pagina di login come quella qui sotto.

- Nella pagina di accesso, clicchi sul pulsante “Microsoft”.

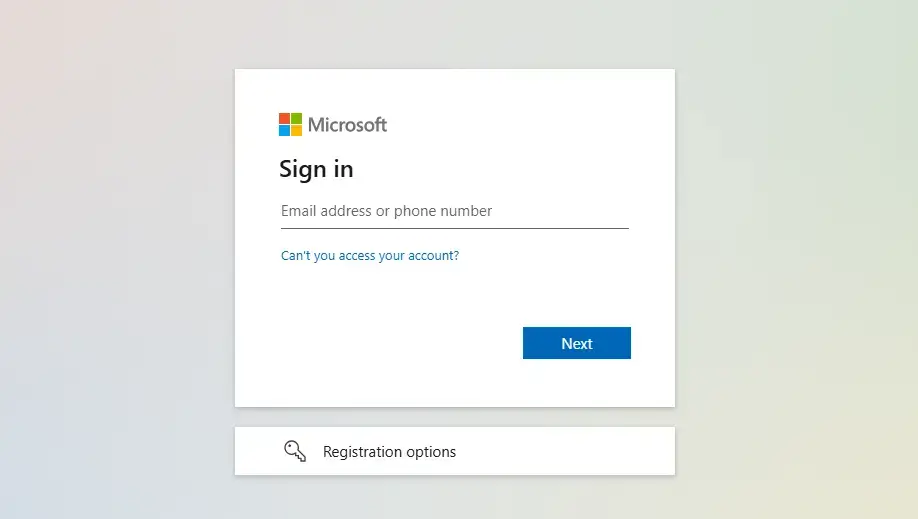

Questo la reindirizzerà alla pagina di login di Microsoft Entra ID.

- Acceda con le credenziali Microsoft. Inserisca il suo nome utente e la sua password Microsoft Entra ID.

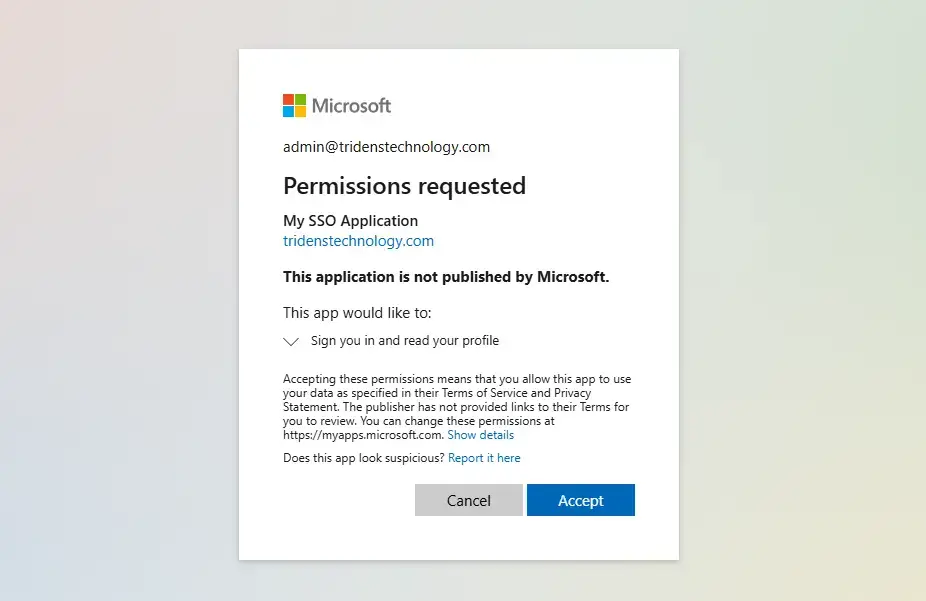

Se è la prima volta che accede, potrebbe vedere una richiesta di autorizzazione che le chiede di permettere all'applicazione di accedere al suo account. Clicchi su “Accetta” per continuare.

- Controllare il risultato

Dopo aver accettato, dovrebbe essere reindirizzato alla pagina del profilo nella console dell'account Keycloak.

Vedere questa pagina significa che l'integrazione SSO funziona correttamente.

Risoluzione dei problemi

Se non vede la pagina di login di Entra ID, ricontrolli le impostazioni del suo Identity Provider.

Si assicuri che le credenziali del suo Entra ID siano corrette e che l'utente abbia accesso all'app. Se la pagina del profilo non appare, verifichi che l'URI di reindirizzamento in Keycloak corrisponda alle impostazioni della sua app.

Suggerimenti per il successo

- Esegua un test accurato: Provi ad accedere con diversi account.

- Controllare la documentazione: Faccia riferimento ai documenti Entra ID, se necessario.

- Configurazioni di backup: Salvare le impostazioni dell'Entra ID.

L'integrazione di Tridens Monetization con Entra ID per SSO semplifica l'autenticazione degli utenti per la sua applicazione web, sfruttando la solida gestione degli utenti di Entra ID.

Seguendo questi passaggi, può impostare un sistema di login sicuro ed efficiente.