Ce guide étape par étape vous montre comment configurer keycloak en tant que fournisseur d'identité pour Entra ID Single Sign-on (SSO).

Table des matières

Signature unique (SSO) facilite et sécurise la connexion à plusieurs applications. Le SSO permet aux utilisateurs de s'authentifier une seule fois et d'accéder à toutes les applications sans avoir à se reconnecter.

Ce guide explique comment configurer pour activer le SSO via avec Microsoft Azure Active Directory (Entra ID).

Notre objectif est de vous aider à configurer l'authentification pour qu'elle fonctionne harmonieusement avec Entra ID, en veillant à ce que les utilisateurs puissent se connecter de manière transparente et sécurisée. Nous veillerons à ce que les choses soient claires et simples.

Ce dont vous aurez besoin

Avant de commencer, assurez-vous que vous avez

- Un locataire d'Entra ID avec un accès administratif

- Connaissances de base des panneaux d'administration d'Entra ID

- Accès à un navigateur pour les tests

Pourquoi utiliser Entra ID ?

Entra ID (renommé Microsoft Azure AD) est largement utilisé pour la gestion des utilisateurs en entreprise. La combinaison avec notre authentification permet à votre application d'utiliser la base de données d'utilisateurs sécurisée d'Entra ID tout en tirant parti de notre composant d'authentification (Keycloak) pour le SSO et la gestion des rôles.

Cette configuration est particulièrement utile pour les entreprises qui souhaitent une expérience de connexion unifiée sur plusieurs plateformes.

Étape 1 : Comprendre le flux SSO

Voici comment fonctionne le processus SSO en termes simples :

- Un utilisateur tente d'accéder à une application Tridens Monetization ou Tridens EV Charge.

- L'application les redirige vers Keycloak.

- Keycloak vérifie si l'utilisateur est connecté. Si ce n'est pas le cas, il l'envoie sur la page de connexion d'Entra ID.

- L'utilisateur entre ses données d'identification Entra ID (comme l'email et le mot de passe).

- Entra ID vérifie l'utilisateur et renvoie les détails de l'authentification à Keycloak.

- Keycloak délivre un jeton à l'application, ce qui permet à l'utilisateur d'y accéder sans avoir à se connecter à nouveau.

- Les rôles d'utilisateur des groupes Entra ID peuvent être utilisés pour contrôler ce que l'utilisateur peut faire dans l'application.

Ce flux assure un accès sécurisé et fluide tout en conservant les données de l'utilisateur gérées dans Entra ID.

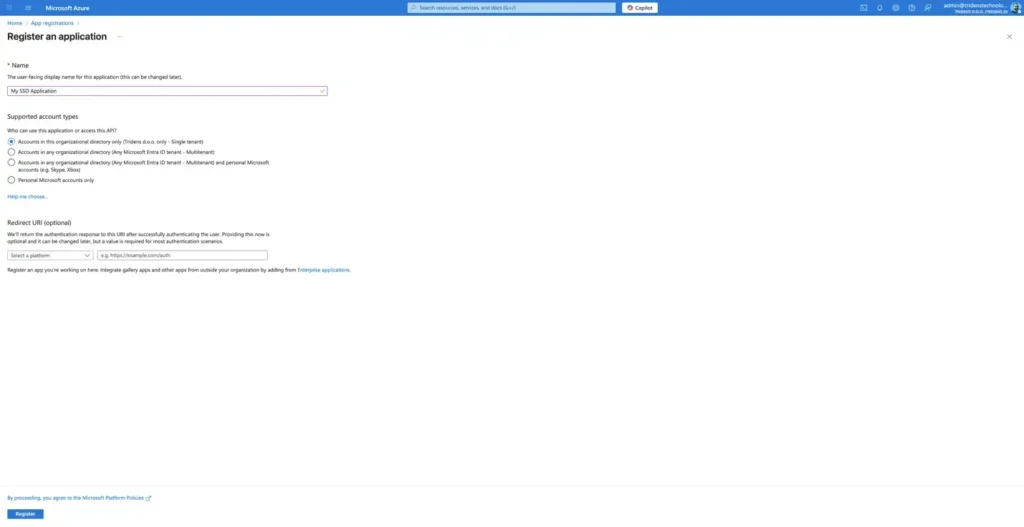

Étape 2 : Configuration de l'application Azure

- Créez une nouvelle application Azure. Créez un nouvel enregistrement d'application à partir de portal.azure.com en sélectionnant support for Multiple organizations lorsque cela vous est demandé. Vous pouvez trouver l'enregistrement d'application dans la recherche.

- Cliquez sur Nouvelle inscription.

- Complétez les détails de l'application

Une fois l'application créée, Azure vous montrera l'écran d'accueil de l'application. ID de l'application (client). Copiez cette valeur, vous en aurez besoin plus tard.

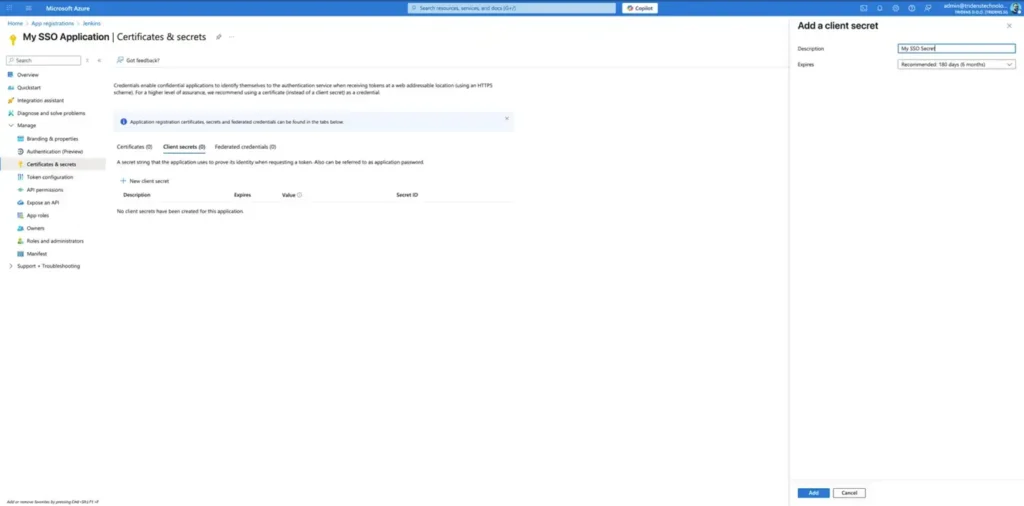

- Ensuite, rendez-vous sur le site Certificats et secrets et créez un secret du nouveau client. Sauvegardez la valeur générée en toute sécurité ; elle sera également utilisée dans Keycloak.

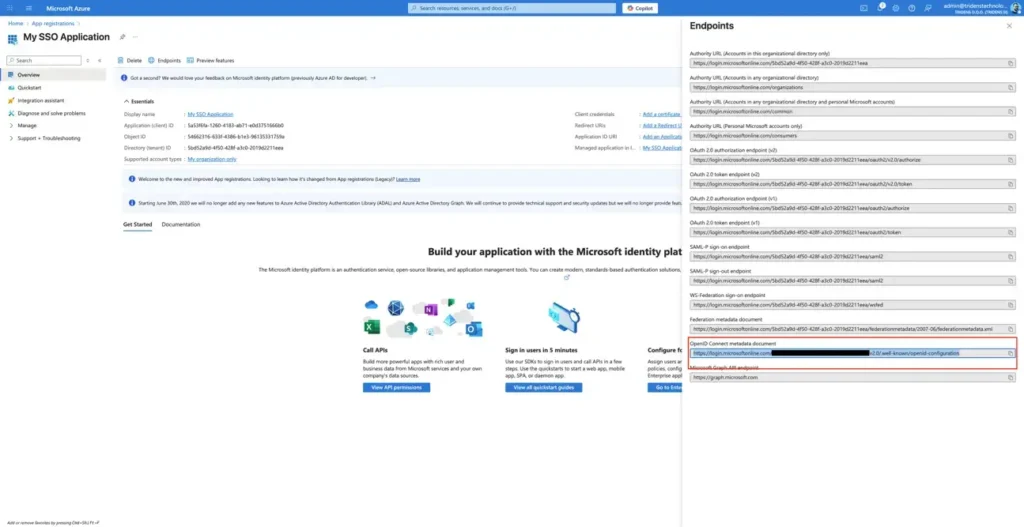

- Retournez à la page des détails de l'application et cliquez sur Points finaux. Copiez le URL du document de métadonnées OpenID Connect. Cela sera important pour la configuration de Keycloak plus tard.

Étape 3 : Ajout d'un fournisseur d'identité (IdP)

- Ajoutez un IdP dans Tridens Monetization en allant sur le portail d'entreprise > Sécurité > Fournisseurs d'identité.

- Remplir les avec le point de contact Discovery, l'identifiant du client (il s'agit de l'ID de l'application (client) dans Azure) et Secret du client (il s'agit de la valeur d'Azure) en utilisant les valeurs obtenues lors des étapes précédentes.

- Ajoutez l'URI du document de métadonnées OpenID Connect dans le champ Discovery endpoint.

Étape 4 : Testez votre configuration Keycloak et Entra ID SSO

Pour vous assurer que l'authentification fonctionne correctement via l'intégration Entra ID Single Sign-On (SSO), suivez ces étapes pour tester le processus de connexion. Cela confirmera que les utilisateurs peuvent se connecter sans problème en utilisant leurs identifiants Entra ID.

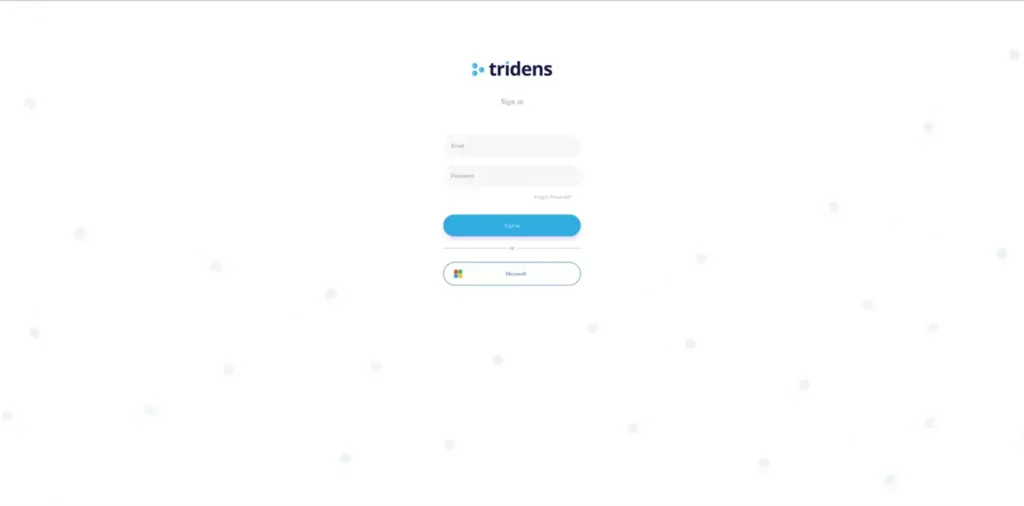

- Ouvrez votre navigateur et accédez à votre portail Tridens Monetization (déconnectez-vous si vous êtes déjà connecté).

Vous devriez voir une page de connexion comme celle ci-dessous.

- Sur la page de connexion, cliquez sur le bouton "Microsoft".

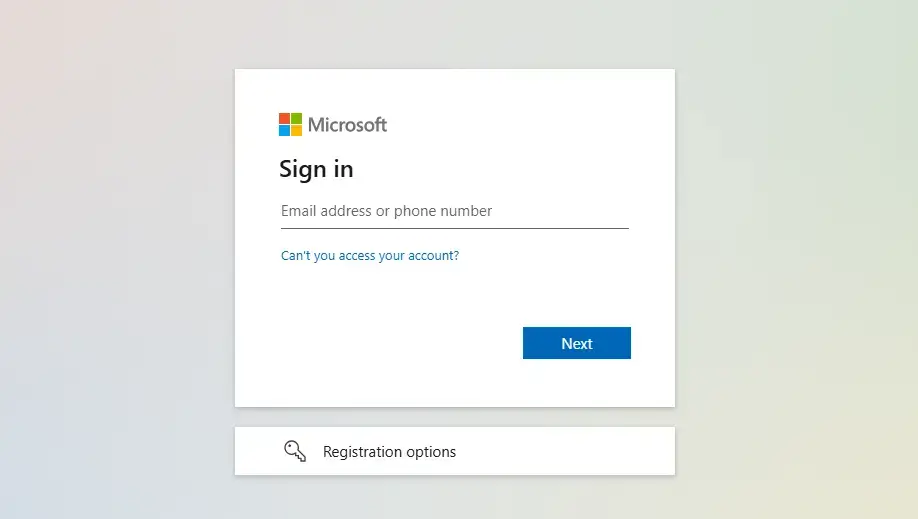

Vous serez alors redirigé vers la page de connexion de Microsoft Entra ID.

- Connectez-vous avec vos identifiants Microsoft. Entrez votre nom d'utilisateur et votre mot de passe Microsoft Entra ID.

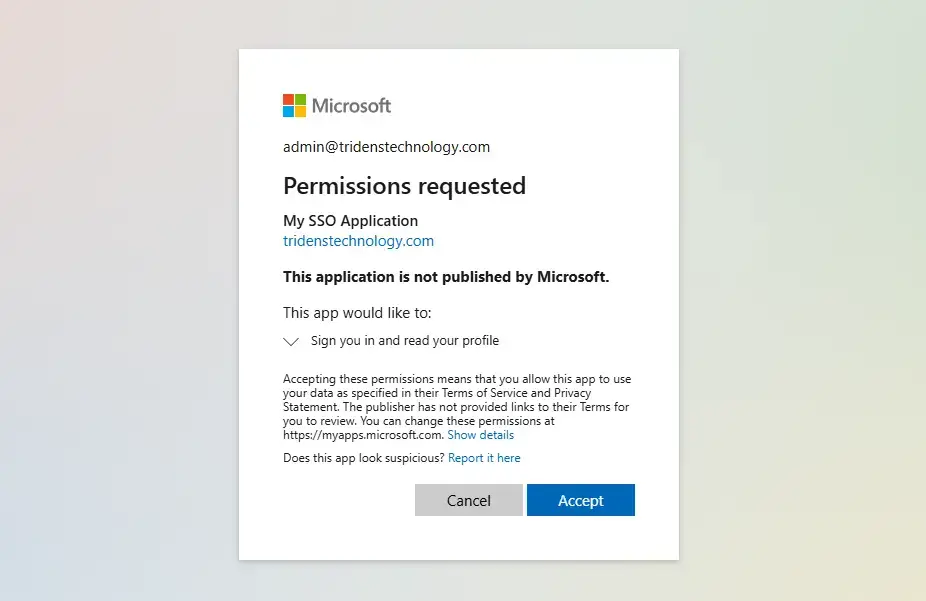

Si vous vous connectez pour la première fois, il se peut qu'une demande d'autorisation s'affiche, vous demandant d'autoriser l'application à accéder à votre compte. Cliquez sur "Accepter" pour continuer.

- Vérifier le résultat

Après avoir accepté, vous devriez être redirigé vers une page de profil dans la console de compte Keycloak.

L'affichage de cette page signifie que l'intégration SSO fonctionne correctement.

Dépannage

Si vous ne voyez pas la page de connexion d'Entra ID, vérifiez les paramètres de votre fournisseur d'identité.

Assurez-vous que vos identifiants Entra ID sont corrects et que l'utilisateur a accès à l'application. Si la page de profil n'apparaît pas, vérifiez que l'URI de redirection dans Keycloak correspond aux paramètres de votre application.

Conseils pour réussir

- Des tests approfondis: Essayez de vous connecter avec différents comptes.

- Vérifier la documentation: Reportez-vous à la documentation d'Entra ID si nécessaire.

- Configurations de sauvegarde: Enregistrez vos paramètres d'identification de l'Entra.

L'intégration de Tridens Monetization avec Entra ID pour le SSO simplifie l'authentification des utilisateurs pour votre application web tout en tirant parti de la gestion robuste des utilisateurs d'Entra ID.

En suivant ces étapes, vous pouvez mettre en place un système de connexion sécurisé et efficace.