Ten przewodnik krok po kroku pokazuje, jak skonfigurować keycloak jako dostawcę tożsamości dla Entra ID Single Sign-on (SSO).

Spis treści

Pojedyncze logowanie (SSO) sprawia, że logowanie do wielu aplikacji jest łatwiejsze i bezpieczniejsze. SSO pozwala użytkownikom na jednokrotne uwierzytelnienie i dostęp do wszystkiego bez konieczności ponownego logowania.

W tym przewodniku wyjaśniono, jak skonfigurować, aby włączyć SSO za pośrednictwem Microsoft Azure Active Directory (Entra ID).

Naszym celem jest pomóc Państwu skonfigurować uwierzytelnianie tak, aby działało płynnie z Entra ID, zapewniając użytkownikom płynne i bezpieczne logowanie. Postaramy się, aby wszystko było jasne i proste.

Co będzie potrzebne

Przed rozpoczęciem należy upewnić się, że posiadają Państwo:

- Dzierżawa Entra ID z dostępem administracyjnym

- Podstawowa znajomość paneli administracyjnych Entra ID

- Dostęp do przeglądarki w celu testowania

Dlaczego warto korzystać z Entra ID?

Entra ID (przemianowana na Microsoft Azure AD) jest szeroko stosowana do zarządzania użytkownikami w przedsiębiorstwach. Połączenie tego z naszym uwierzytelnianiem pozwala Państwa aplikacji korzystać z bezpiecznej bazy danych użytkowników Entra ID, jednocześnie wykorzystując nasz komponent uwierzytelniania (Keycloak) do SSO i zarządzania rolami.

Ta konfiguracja jest szczególnie przydatna dla firm, które chcą ujednolicić sposób logowania na wielu platformach.

Krok 1: Zrozumienie przepływu SSO

Oto jak w uproszczeniu działa proces SSO:

- Użytkownik próbuje uzyskać dostęp do aplikacji Tridens Monetization lub Tridens EV Charge.

- Aplikacja przekierowuje ich do Keycloak.

- Keycloak sprawdza, czy użytkownik jest zalogowany. Jeśli nie, wysyła go na stronę logowania Entra ID.

- Użytkownik wprowadza swoje dane uwierzytelniające Entra ID (takie jak adres e-mail i hasło).

- Entra ID weryfikuje użytkownika i wysyła dane uwierzytelniające z powrotem do Keycloak.

- Keycloak wydaje token aplikacji, umożliwiając użytkownikowi dostęp do niej bez konieczności ponownego logowania.

- Role użytkowników z grup Entra ID mogą być używane do kontrolowania tego, co użytkownik może robić w aplikacji.

Przepływ ten zapewnia bezpieczny i płynny dostęp przy jednoczesnym zarządzaniu danymi użytkownika w Entra ID.

Krok 2: Konfiguracja aplikacji Azure

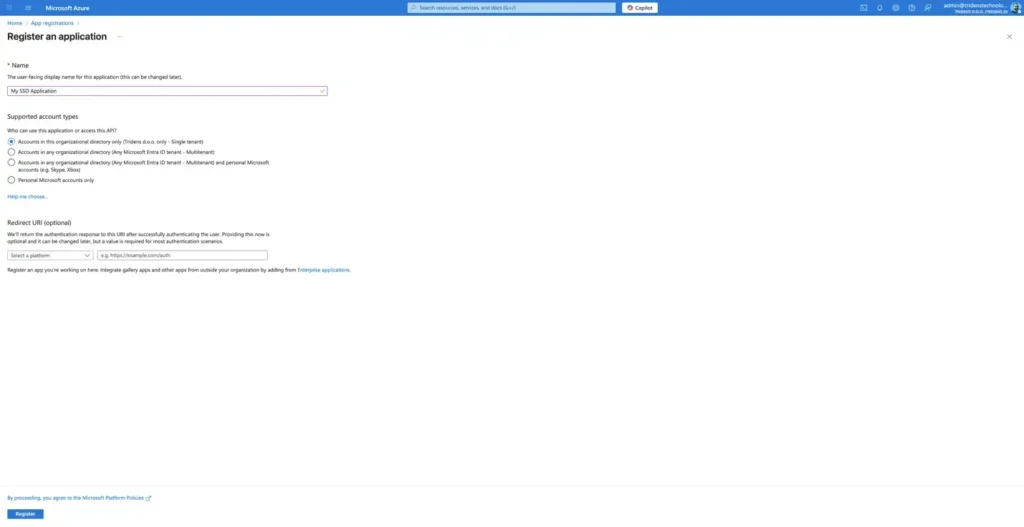

- Proszę utworzyć nową aplikację Azure. Proszę utworzyć nową rejestrację aplikacji na stronie portal.azure.com, wybierając opcję wsparcia dla wielu organizacji. Rejestrację aplikacji można znaleźć w wyszukiwarce.

- Proszę kliknąć Nowa rejestracja.

- Proszę wypełnić dane aplikacji

Po utworzeniu aplikacji platforma Azure wyświetli plik Identyfikator aplikacji (klienta). Proszę skopiować tę wartość - będzie potrzebna później.

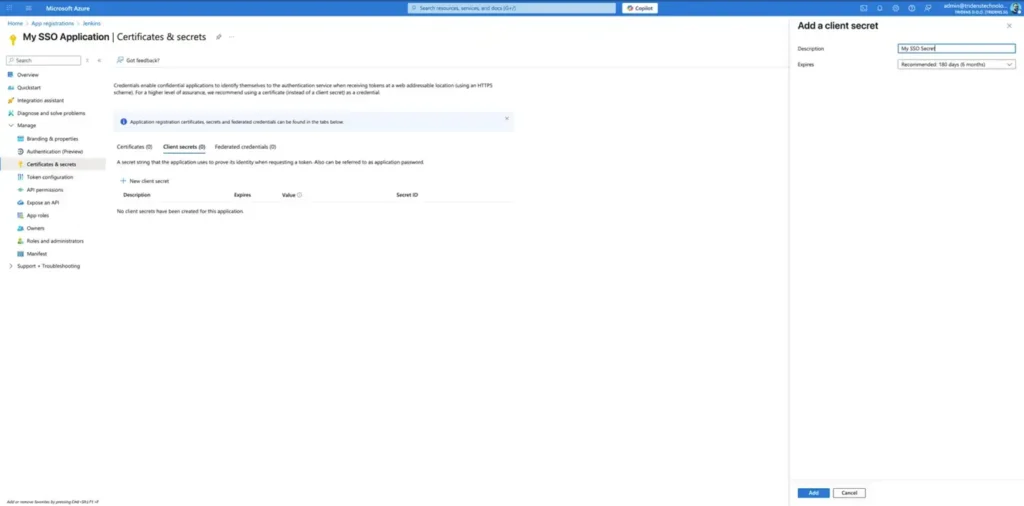

- Następnie proszę przejść do Certyfikaty i tajemnice i utworzyć tajemnica nowego klienta. Proszę bezpiecznie zapisać wygenerowaną wartość; będzie ona również używana w Keycloak.

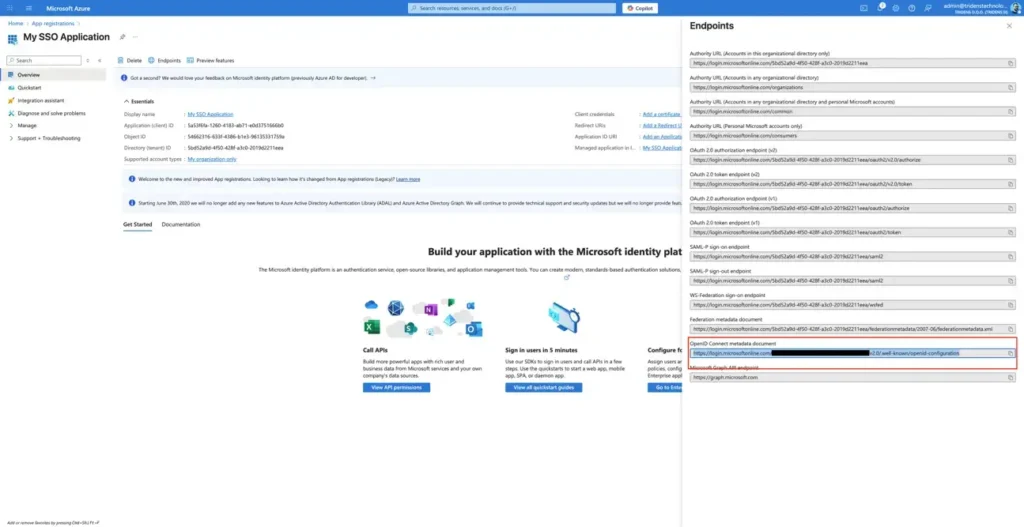

- Proszę wrócić do strony szczegółów aplikacji i kliknąć Punkty końcowe. Proszę skopiować Adres URL dokumentu metadanych OpenID Connect. Będzie to ważne dla późniejszej konfiguracji Keycloak.

Krok 3: Dodanie dostawcy tożsamości (IdP)

- Proszę dodać IdP w Tridens Monetization przechodząc do Business portal > Security > Identity providers.

- Proszę wypełnić w formularz z punktem końcowym Discovery, identyfikatorem klienta (jest to identyfikator aplikacji (klienta) w Azure) i Tajemnica klienta (jest to wartość z platformy Azure) przy użyciu wartości uzyskanych w poprzednich krokach.

- Proszę dodać URI dokumentu metadanych OpenID Connect w polu Discovery endpoint.

Krok 4: Przetestowanie konfiguracji SSO Keycloak i Entra ID

Aby upewnić się, że uwierzytelnianie działa poprawnie poprzez integrację Entra ID Single Sign-On (SSO), proszę wykonać poniższe kroki, aby przetestować proces logowania. Potwierdzi to, że użytkownicy mogą płynnie logować się przy użyciu swoich poświadczeń Entra ID.

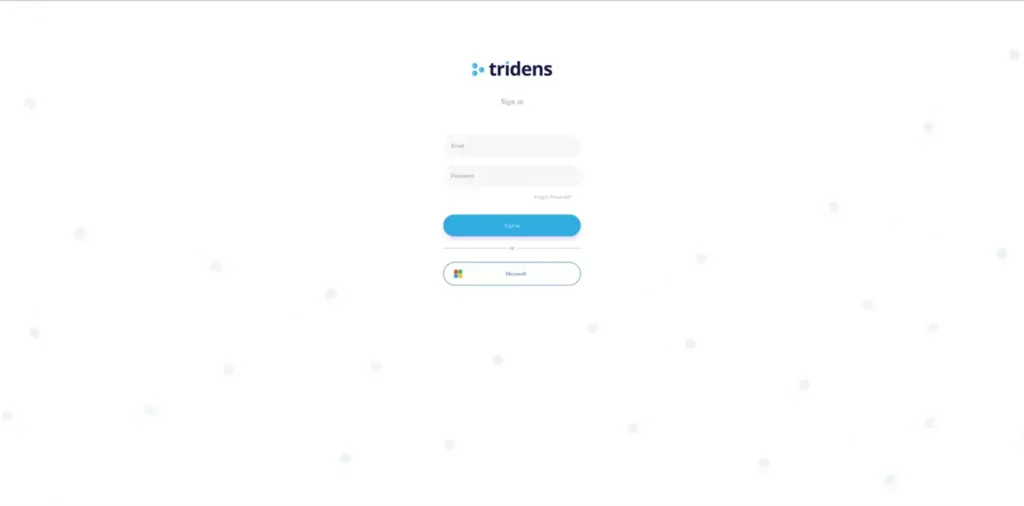

- Proszę otworzyć przeglądarkę i przejść do portalu Tridens Monetization (proszę się wylogować, jeśli są już Państwo zalogowani).

Powinna pojawić się strona logowania podobna do tej poniżej.

- Na stronie logowania proszę kliknąć przycisk “Microsoft”.

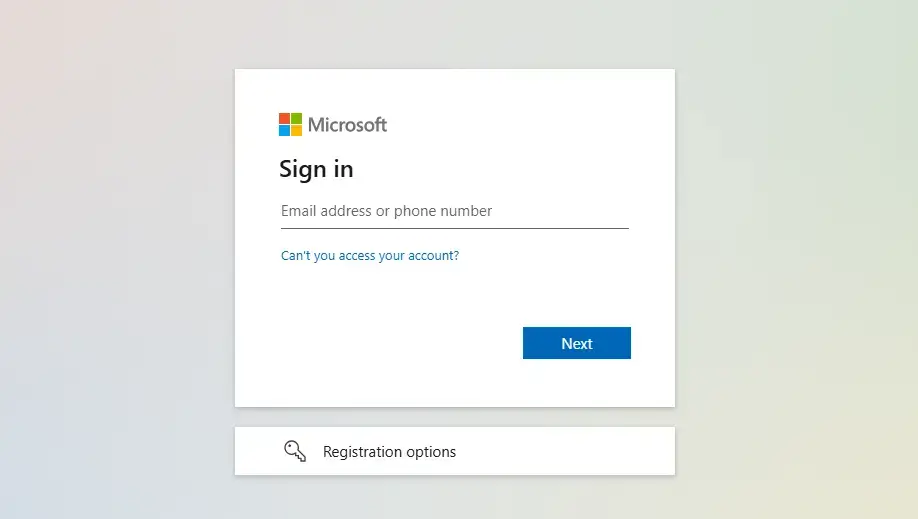

Spowoduje to przekierowanie do strony logowania Microsoft Entra ID.

- Proszę zalogować się za pomocą poświadczeń Microsoft. Proszę wprowadzić nazwę użytkownika i hasło Microsoft Entra ID.

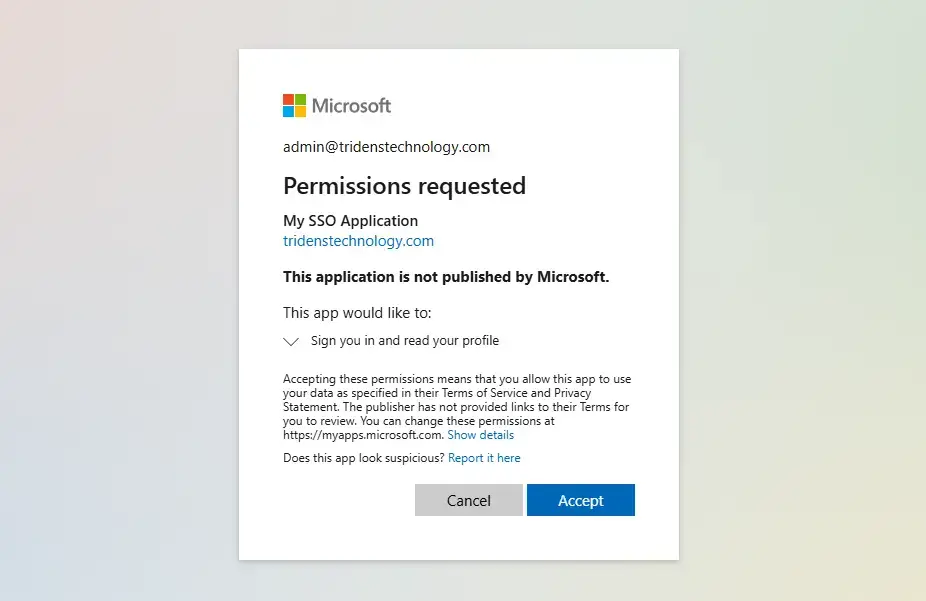

Jeśli loguje się Pan/Pani po raz pierwszy, może pojawić się prośba o zezwolenie na dostęp aplikacji do Pana/Pani konta. Proszę kliknąć “Akceptuj”, aby kontynuować.

- Proszę sprawdzić wynik

Po zaakceptowaniu, powinni Państwo zostać przekierowani na stronę profilu w konsoli konta Keycloak.

Wyświetlenie tej strony oznacza, że integracja SSO działa poprawnie.

Rozwiązywanie problemów

Jeśli nie widzą Państwo strony logowania Entra ID, proszę sprawdzić ustawienia dostawcy tożsamości.

Proszę upewnić się, że poświadczenia Entra ID są poprawne, a użytkownik ma dostęp do aplikacji. Jeśli strona profilu nie zostanie wyświetlona, proszę sprawdzić, czy przekierowanie URI w Keycloak jest zgodne z ustawieniami aplikacji.

Wskazówki dotyczące sukcesu

- Proszę dokładnie przetestować: Proszę spróbować zalogować się na różne konta.

- Proszę sprawdzić dokumentację: W razie potrzeby proszę zapoznać się z dokumentacją Entra ID.

- Konfiguracje kopii zapasowych: Proszę zapisać ustawienia Entra ID.

Integracja Tridens Monetization z Entra ID dla SSO upraszcza uwierzytelnianie użytkowników dla Państwa aplikacji internetowej, jednocześnie wykorzystując solidne zarządzanie użytkownikami Entra ID.

Wykonując poniższe kroki, mogą Państwo skonfigurować bezpieczny i wydajny system logowania.