Это пошаговое руководство покажет Вам, как настроить keycloak в качестве провайдера идентификации для Entra ID Single Sign-on (SSO).

Оглавление

Единый вход в систему (SSO) делает вход в несколько приложений более простым и безопасным. SSO позволяет пользователям пройти аутентификацию один раз и получить доступ ко всему без необходимости повторного входа.

В этом руководстве объясняется, как настроить включение SSO с помощью Microsoft Azure Active Directory (Entra ID).

Наша цель - помочь Вам настроить аутентификацию для бесперебойной работы с Entra ID, чтобы пользователи могли беспрепятственно и безопасно входить в систему. Мы будем делать все четко и ясно.

Что Вам понадобится

Перед началом работы убедитесь, что у Вас есть:

- Арендатор Entra ID с административным доступом

- Базовые знания административных панелей Entra ID

- Доступ к браузеру для тестирования

Почему стоит использовать Entra ID?

Entra ID (переименованная в Microsoft Azure AD) широко используется для управления корпоративными пользователями. Сочетание с нашей системой аутентификации позволяет Вашему приложению использовать защищенную базу данных пользователей Entra ID, при этом задействуя наш компонент аутентификации (Keycloak) для SSO и управления ролями.

Такая настройка особенно полезна для компаний, которым нужен единый опыт входа в систему на разных платформах.

Шаг 1: Поймите поток SSO

Вот как работает процесс SSO в простых терминах:

- Пользователь пытается получить доступ к приложению Tridens Monetization или Tridens EV Charge.

- Приложение перенаправляет их на Keycloak.

- Keycloak проверяет, вошел ли пользователь в систему. Если нет, он отправляет его на страницу входа в систему Entra ID.

- Пользователь вводит свои учетные данные Entra ID (например, электронную почту и пароль).

- Entra ID проверяет пользователя и отправляет данные аутентификации обратно в Keycloak.

- Keycloak выдает токен приложению, позволяя пользователю получить доступ к нему без повторного входа в систему.

- Роли пользователей из групп Entra ID могут использоваться для контроля того, что пользователь может делать в приложении.

Этот поток обеспечивает безопасный и бесперебойный доступ, сохраняя данные пользователя в Entra ID.

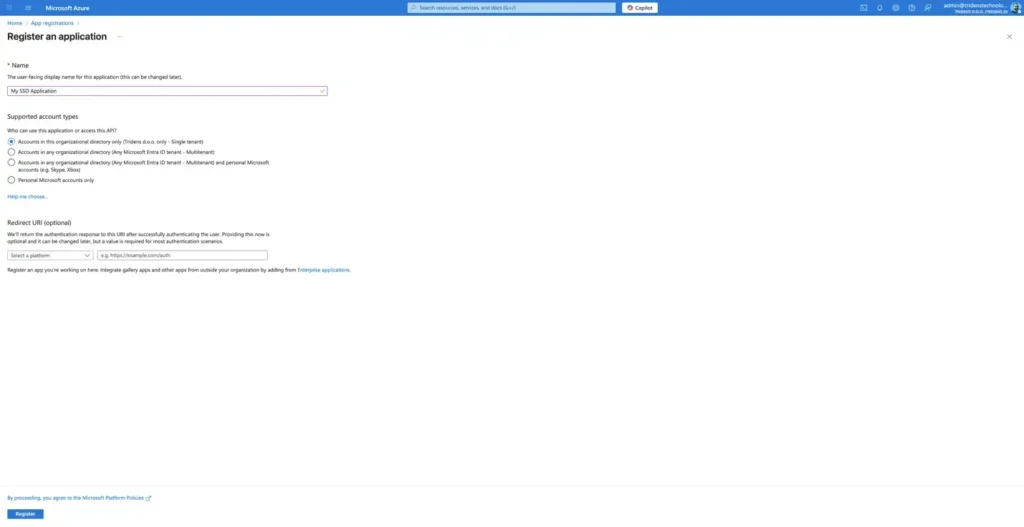

Шаг 2: Конфигурация приложений Azure

- Создайте новое приложение Azure. Создайте новую регистрацию приложения с сайта portal.azure.com, выбрав в запросе пункт Поддержка нескольких организаций. Вы можете найти регистрацию приложения в поиске.

- Нажмите Новая регистрация.

- Заполните данные о приложении

Как только приложение будет создано, Azure покажет Вам ID приложения (клиента). Скопируйте это значение - оно понадобится Вам позже.

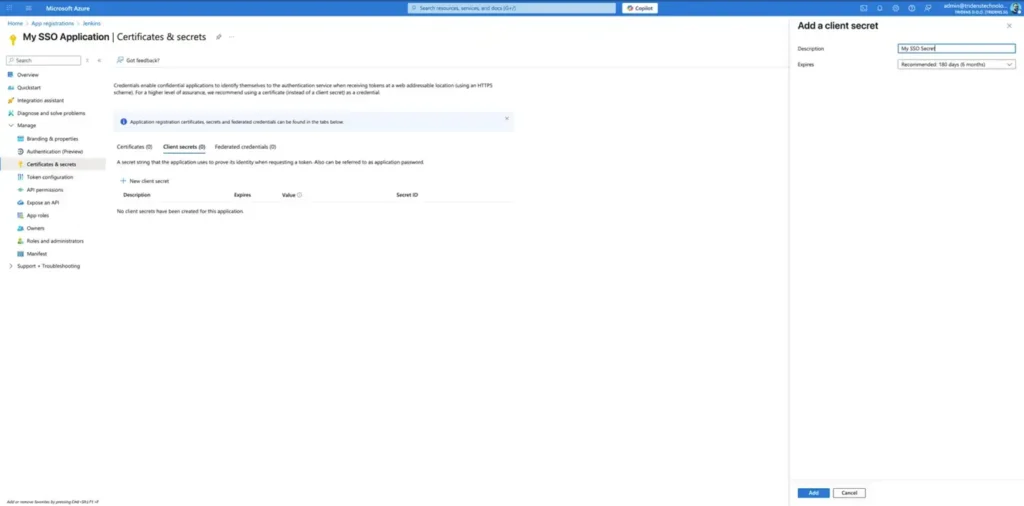

- Далее, перейдите к Сертификаты и секреты и создайте секрет нового клиента. Сохраните сгенерированное значение в безопасном месте; оно также будет использоваться в Keycloak.

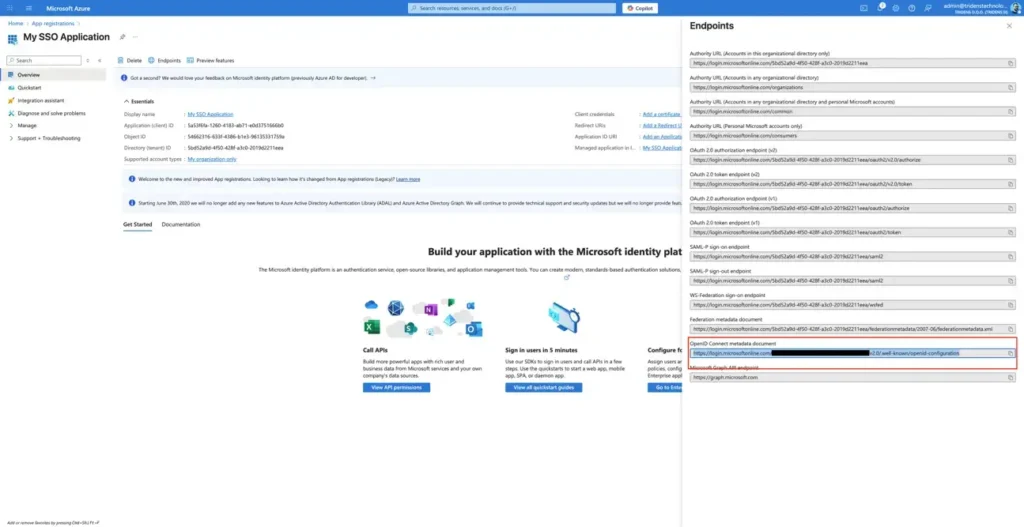

- Вернитесь на страницу подробностей приложения и нажмите Конечные точки. Скопируйте URL документа метаданных OpenID Connect. Это будет важно для настройки Keycloak позже.

Шаг 3: Добавление провайдера идентификации (IdP)

- Добавьте IdP в Tridens Monetization, перейдя на Бизнес-портал > Безопасность > Провайдеры идентификационных данных.

- Заполните () форма с конечной точкой Discovery, ID клиента (это ID приложения (клиента) в Azure) и Секрет клиента (это Value from Azure), используя значения, полученные в предыдущих шагах.

- Добавьте URI документа метаданных OpenID Connect в поле Discovery endpoint.

Шаг 4: Протестируйте Вашу настройку Keycloak и Entra ID SSO

Чтобы убедиться в том, что аутентификация через интеграцию Entra ID Single Sign-On (SSO) работает правильно, выполните следующие шаги для тестирования процесса входа в систему. Это подтвердит, что пользователи могут беспрепятственно входить в систему, используя свои учетные данные Entra ID.

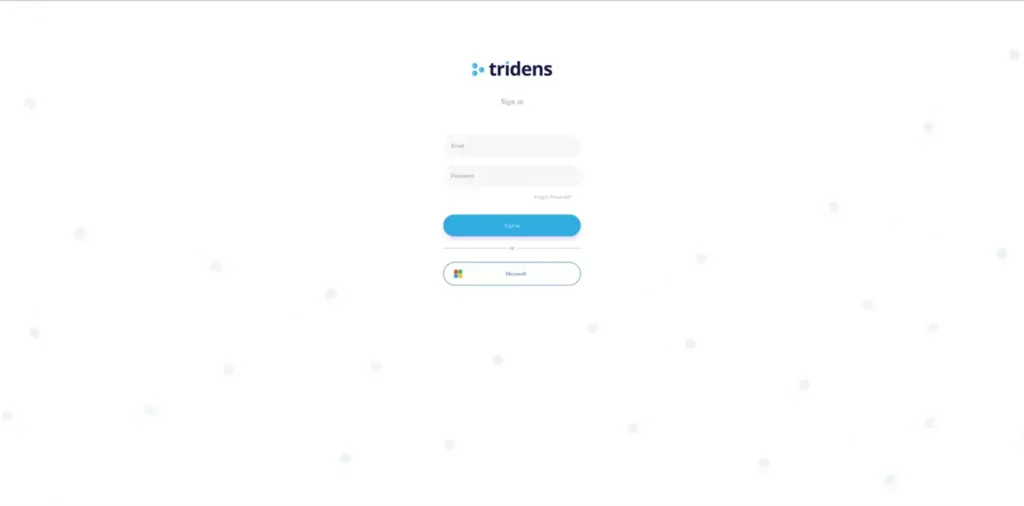

- Откройте браузер и перейдите на Ваш портал Tridens Monetization (выйдите, если Вы уже вошли в систему).

У Вас должна появиться страница входа в систему, как показано ниже.

- На странице входа в систему нажмите кнопку "Microsoft".

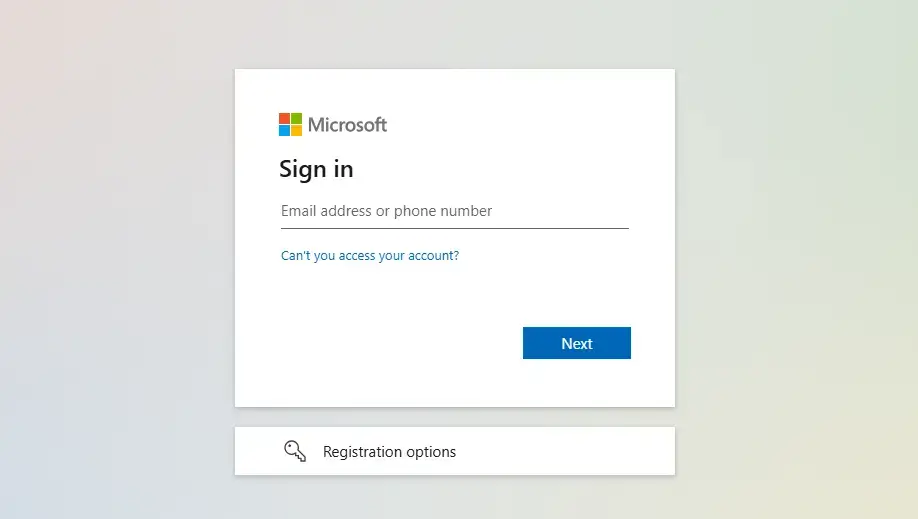

Это перенаправит Вас на страницу входа в Microsoft Entra ID.

- Войдите в систему с помощью учетных данных Microsoft. Введите Ваше имя пользователя и пароль Microsoft Entra ID.

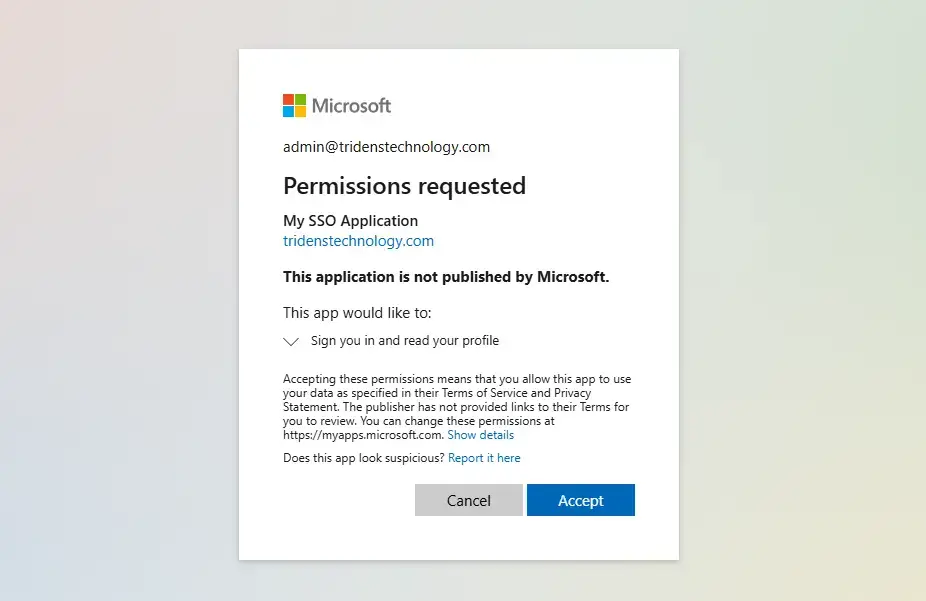

Если Вы входите в систему впервые, Вы можете увидеть запрос на разрешение, в котором Вас попросят разрешить приложению доступ к Вашей учетной записи. Нажмите "Принять", чтобы продолжить.

- Проверьте результат

После принятия Вы должны быть перенаправлены на страницу профиля в консоли учетной записи Keycloak.

Появление этой страницы означает, что интеграция SSO работает правильно.

Устранение неполадок

Если Вы не видите страницу входа в Entra ID, перепроверьте настройки Вашего провайдера идентификации.

Убедитесь, что Ваши учетные данные Entra ID верны и что у пользователя есть доступ к приложению. Если страница профиля не появляется, проверьте, что URI перенаправления в Keycloak соответствует настройкам Вашего приложения.

Советы для успеха

- Тщательно тестируйте: Попробуйте войти в систему с разными учетными записями.

- Проверьте документацию: При необходимости обратитесь к документации Entra ID.

- Конфигурации резервного копирования: Сохраните настройки Entra ID.

Интеграция Tridens Monetization с Entra ID для SSO упрощает аутентификацию пользователей для Вашего веб-приложения, используя при этом надежное управление пользователями Entra ID.

Следуя этим шагам, Вы сможете создать безопасную и эффективную систему входа в систему.